五十六.i春秋老师分享 小白渗透之路及Web渗透技术总结

随着网络安全日益受到重视,渗透测试已成为软件技术开发领域中不可或缺的一环。i春秋资深讲师近期分享的“小白渗透之路及Web渗透技术”,为众多初学者和技术开发者提供了宝贵的实战经验和系统化指导。

一、小白渗透之路:从入门到精通

对于刚接触渗透测试的新手而言,明确学习路径至关重要。i春秋老师指出,渗透测试并非一蹴而就,而是一个循序渐进的过程。

- 基础夯实阶段:

- 网络基础:深入理解TCP/IP协议、HTTP/HTTPS协议、DNS等网络原理,掌握常见网络设备与拓扑结构。

- 操作系统:熟悉Linux和Windows系统的基本操作、权限管理和安全机制。

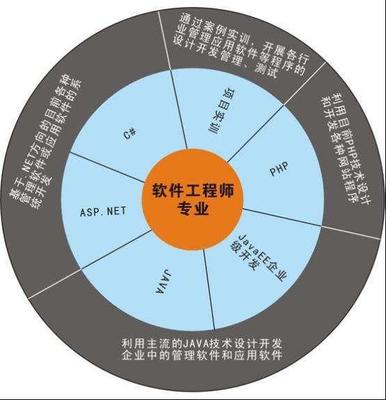

- 编程语言:至少掌握一门脚本语言(如Python)和Web开发相关语言(如HTML、JavaScript、PHP),以便于编写自动化工具和理解漏洞原理。

- 工具熟悉阶段:

- 学习使用Nmap、Burp Suite、Wireshark、Metasploit等主流渗透测试工具,了解其功能和使用场景。

- 通过虚拟机搭建实验环境(如DVWA、WebGoat),在合法授权下进行实战演练,避免法律风险。

- 漏洞学习阶段:

- 系统学习OWASP Top 10等常见Web漏洞(如SQL注入、XSS、CSRF、文件上传漏洞等),理解其产生原理、利用方式和修复方法。

- 关注CVE漏洞库和最新安全动态,培养漏洞挖掘和应急响应意识。

- 实战进阶阶段:

- 参与CTF比赛、漏洞众测平台(如漏洞盒子、补天平台)或企业内部渗透项目,积累实战经验。

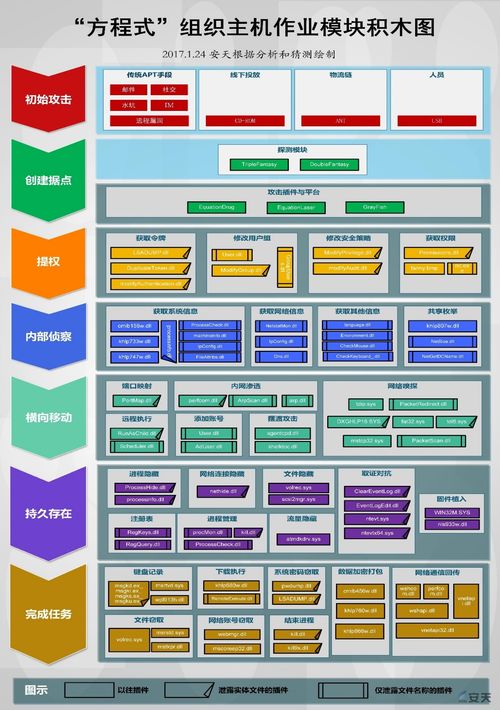

- 学习内网渗透、权限维持、横向移动等高级技术,提升综合攻防能力。

二、Web渗透技术关键要点与实践

在Web渗透领域,i春秋老师了以下核心技术和实践建议,尤其适用于软件技术开发者提升系统安全性。

- 信息收集:

- 通过域名查询、目录扫描、端口探测等手段,全面收集目标系统信息,为后续渗透奠定基础。

- 利用Google Hacking、社工库等开源情报(OSINT)技术,挖掘潜在敏感信息。

- 漏洞扫描与利用:

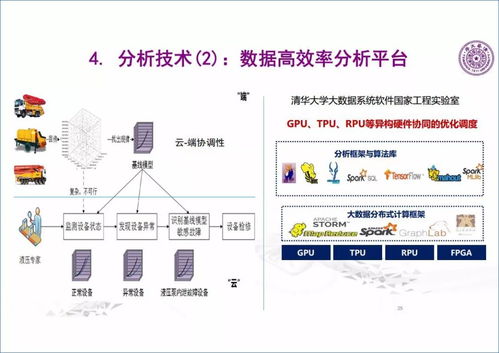

- 结合自动化扫描工具(如AWVS、Nessus)和手动测试,提高漏洞发现率。重点检测输入验证、身份认证、会话管理等方面的安全隐患。

- 针对SQL注入,掌握联合查询、报错注入、盲注等技巧;对于XSS,区分反射型、存储型和DOM型,并尝试绕过过滤机制。

- 权限提升与维持:

- 在获取初始权限后,通过内核漏洞提权、服务配置错误等方式,提升至系统管理员权限。

- 部署后门、创建隐藏账户、利用计划任务等手段实现权限维持,模拟高级持续性威胁(APT)攻击。

- 渗透报告与修复:

- 撰写专业的渗透测试报告,清晰描述漏洞详情、风险等级、复现步骤及修复建议。

- 与开发团队紧密协作,推动漏洞修复和代码审计,从源头提升软件安全性。

三、对软件技术开发的启示

作为软件技术开发者,学习渗透测试不仅有助于构建更安全的应用程序,还能培养“攻防一体”的思维模式。i春秋老师建议:

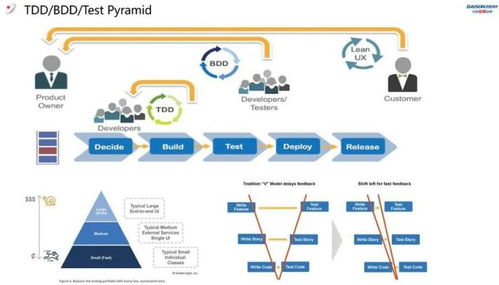

- 安全左移:在软件开发生命周期(SDLC)的早期阶段引入安全设计,如需求分析时考虑威胁建模,编码阶段遵循安全编码规范。

- 持续学习:网络安全技术日新月异,开发者应定期参与培训、阅读安全博客、关注行业会议,保持技术敏感度。

- 合作共赢:渗透测试人员与开发者并非对立关系,而是共同防御的伙伴。通过定期渗透演练和代码审计,形成良性安全闭环。

###

i春秋老师的分享为小白渗透之路指明了方向,并为Web渗透技术提供了系统化。在数字化时代,软件技术开发与网络安全深度融合,每一位开发者都应将安全内化为技术本能,共同筑牢网络空间的防线。无论你是初涉渗透的新手,还是寻求技术突破的开发者,这条“以攻促防”之路,都将助力你在技术浪潮中行稳致远。

如若转载,请注明出处:http://www.tianmumijing.com/product/75.html

更新时间:2026-05-13 16:00:26